-

Kura: Protección esencial inspirada en Lean Design

-

Predicción de la calidad del aire en Madrid: Impacto de las ZBE y de la vida urbana

-

Identificación botánica con Machine Learning en el Jardín Botánico de Quito

-

Viabilidad de instalaciones fotovoltaicas en España

-

El auge de las apps de citas y la ciberseguridad

-

GasTrack: Ahorra en cada kilómetro con tu nuevo copiloto

-

EasyKube: La gestión multi-cloud sencilla y multisoporte

-

Paso Seguro: una solución integral de seguridad vial

-

Moody Writer: tu diario emocional

-

Análisis y clusterización del catálogo de Netflix para recomendaciones personalizadas

-

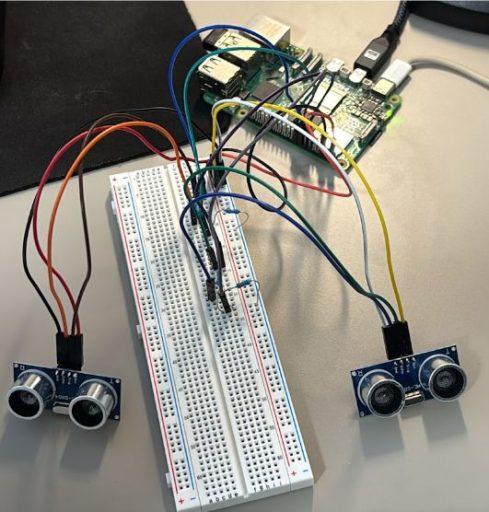

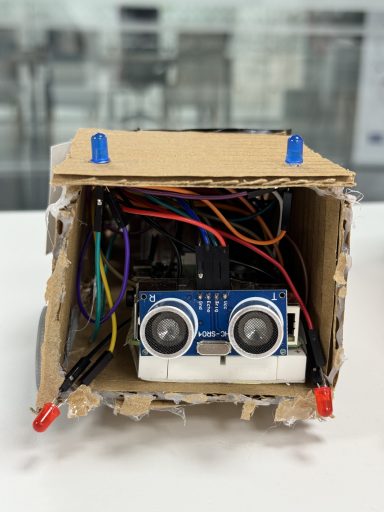

Coche patrulla interactivo con detección de proximidad y control remoto

-

Simón Dice con Raspberry Pi Pico W y pantalla LCD

-

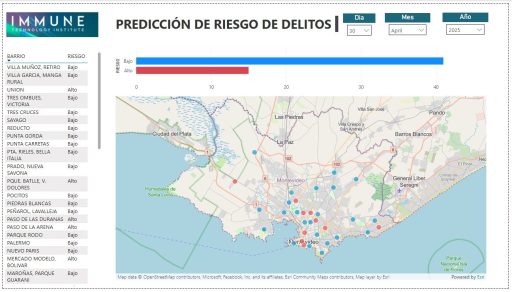

Risk prediction with AI to optimise resource allocation

-

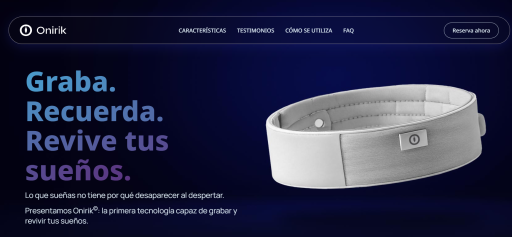

Onirik: Relive your dreams with your eyes open

-

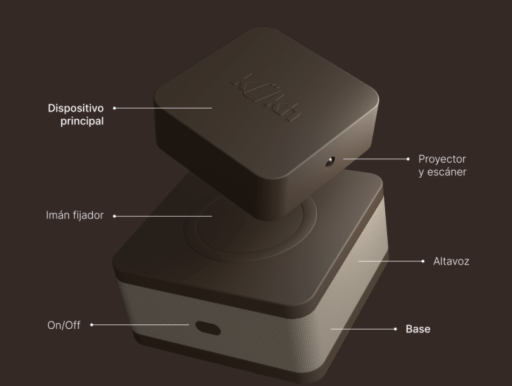

Kühk: The kitchen assistant of the future for today's life

-

Big Data Sports Analytics: The great ally of sports performance

-

CyberSecurity Consulting: The cyber security consultancy specialising in SMEs

-

BeSecure: Fighting phishing with cybersecurity training

-

Tegere: Cybersecurity centred on human nature

-

Cyber&Go: The SME's ally against phishing

-

CyberSift: How to leverage AI to combat phishing

-

SafeNet: Democratising Cybersecurity

-

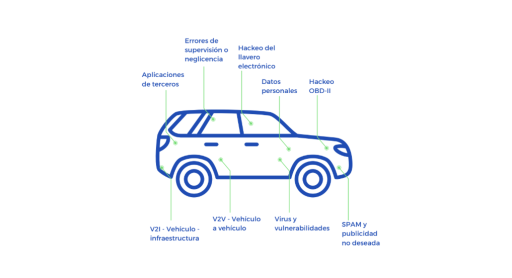

Revolve: Advanced cybersecurity for connected vehicles

-

Fitbase: Intelligent and personalised nutrition

-

Airbnb, GreenStay: reinventing tourism once more

-

PlantAura: Artificial Intelligence for the care of your plants

-

Bricks for Survival: Innovation for Disaster Preparedness

-

Automation as a basis for accelerating the development lifecycle

-

Pretending to protect: How ethical hacking exposes weaknesses to be protected

-

The role of Disaster Recovery architectures for the protection of critical data in cloud environments

-

AWS Goat: The crossover between cybersecurity and the cloud

-

EnerIA, innovation and user-centred design to rebuild trust in Renfe

-

Glow Grow: The bioluminescent lamp that will lower your electricity bill

-

Valiohub: The only platform that UX experts will ever need

-

I-Chess: AI algorithms that take chess to another level

-

Praeventio: Revolutionising medical diagnostics with Artificial Intelligence

-

Sage smartwatch: Transform your job search

-

Deep Underground: Freedom and evolution in the MMORPG world

-

Uxerfest: Connecting talent and opportunities in UX/UI design

-

Real-time Intelligent Sign Language Translator: Accessibility through AI and Deep Learning

-

Tennisvision: Real-time strategic analysis and recommendations through Computer Vision

-

Detection and control of parking spaces by means of Computer Vision

Innovation and Technology in Action: Student Projects

Welcome to our platform for student projects, un espacio donde la creatividad y la tecnología se combinan para resolver desafíos del mundo real.

Aquí podrás explorar el talento de nuestros IMMUNERs a través de soluciones innovadoras en áreas como aplicaciones móviles, desarrollo web, inteligencia artificial y computación en la nube, reflejando su aprendizaje aplicado y espíritu innovador.