Recuperación de archivos para noobs: FTK Imager

La pérdida de datos es un suceso que sucede en cualquier momento y por motivos variados. Por eso, la recuperación de archivos puede ser un proceso arduo y alargado en el tiempo, al implicar la identificación, recuperación y preservación de datos que no se pueden ver a simple vista. Las herramientas de análisis forense son una gran ayuda en estas circunstancias, ya que están especialmente diseñadas para encontrar ese tipo de archivos y rescatarlos.

¿Cuándo es necesaria la recuperación de archivos?

La recuperación de archivos es un proceso necesario en diversas situaciones, que pueden llegar a ser críticas en entornos profesionales y personales. Uno de los entornos más comunes para esta actividad es el sector del análisis forense, inmerso en las investigaciones legales y criminales, pero se puede aprender de estos profesionales para adaptar algunos de sus procesos a contextos más frecuentes en el día a día, como la pérdida de archivos.

Los archivos se pueden perder por multitud de motivos, desde errores como la eliminación accidental hasta situaciones de ataques cibernéticos. Si no se cuenta con backups y se pierden datos o archivos, la única opción que queda para volver a contar con los elementos eliminados es el uso de una herramienta de recuperación. Saber realizar este paso de forma independiente puede transformar una situación catastrófica en una mera interrupción temporal.

FTK Imager como programa de recuperación

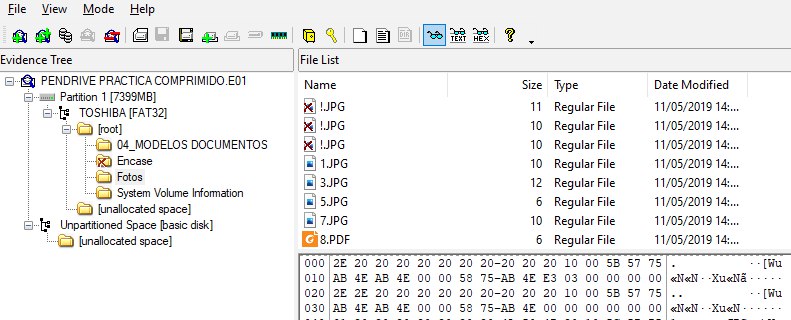

La recuperación de archivos se puede hacer con multitud de herramientas, especialmente aquellas específicas para el análisis forense. FTK Imager es una de las opciones más destacadas entre los profesionales, ya que es compatible con multitud de sistemas y tipos de archivos. Permite hacer una imagen de disco, es decir, una copia exacta del disco de almacenamiento con todos los datos presentes, visibles y borrados. Esto es especialmente útil cuando el borrado ha sido reciente y los datos eliminados no han sido sobrescritos.

Cada herramienta cuenta con sus propias ventajas e inconvenientes en función de las tareas que se requieran, como realizar una imagen de la memoria RAM o trabajar sobre un smartphone de última generación. En el caso de FTK Imager, su compatibilidad y simplicidad la hacen accesible a usuarios sin experiencia previa.

Pasos a seguir para realizar la recuperación de datos

La recuperación con FTK Imager sólo requiere seguir una serie de pasos sencillos:

- Descargar el programa desde la web oficial e instalarlo.

- Seleccionar el disco o dispositivo en el que están los archivos a recuperar.

- Crear una imagen del disco para poder trabajar con una copia exacta y no correr el riesgo de perder más datos o sobrescribirlos.

- Explorar la imagen del disco para localizar los archivos eliminados a recuperar.

- Guardar los archivos en una ubicación segura.

Tras finalizar este proceso, habrá que dar algunos pasos preventivos para evitar que vuelva a suceder de nuevo, como realizar copias de seguridad en la nube o plantear medidas de ciberseguridad más estrictas. El uso del doble factor de autenticación, estar más atento a posibles intentos de fraude a través de mensajería digital o descargar archivos únicamente de sitios web de confianza son algunos de las medidas que podemos tomar para evitar volver a perder nuestros datos.

La recuperación de archivos no tiene por qué ser una tarea complicada, especialmente si se hace al poco tiempo de haberlos perdido. Las herramientas de análisis forense como FTK Imager, preparadas para tareas de recuperación en todo tipo de entornos, echan una mano a los novatos en estas tareas y les facilitan el trabajo, mostrando que la industria de la ciberseguridad puede ser útil para más que prevenir ciberataques.

Este contenido forma parte del Máster en Ciberseguridad de IMMUNE, y ha sido elaborado por su departamento académico.